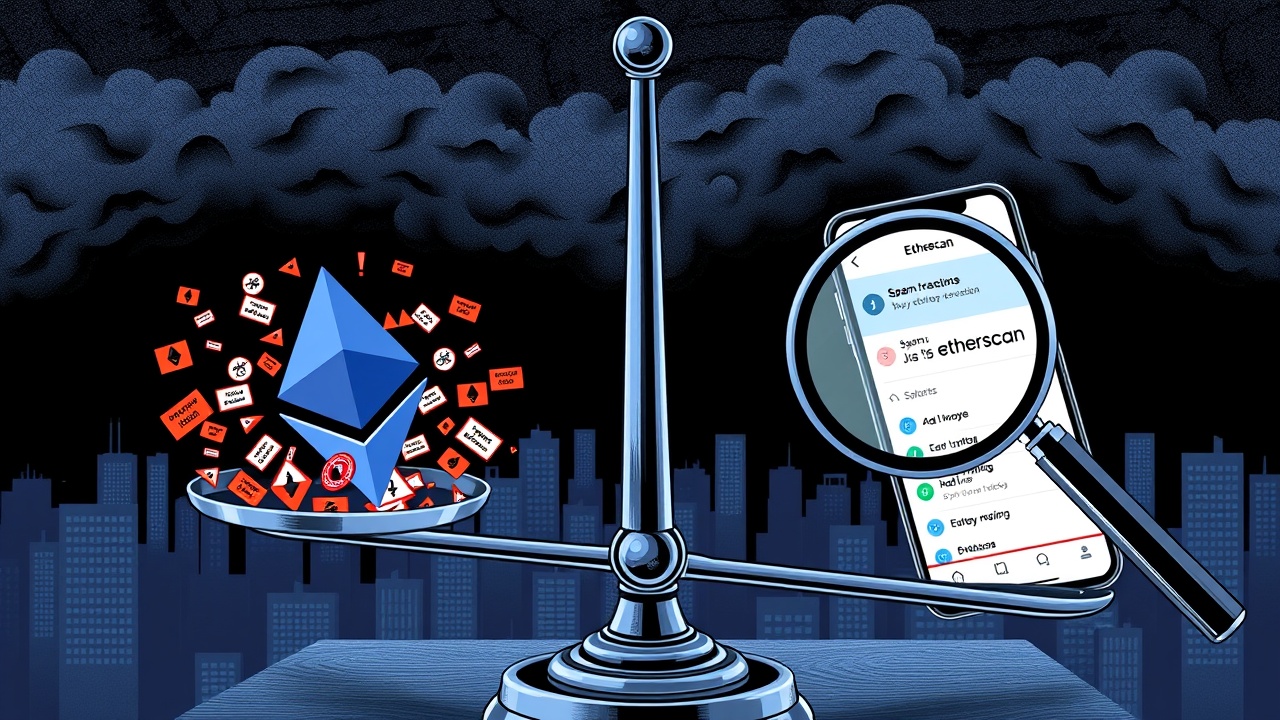

Critique de CZ sur Etherscan

CZ critique Etherscan pour avoir affiché des transactions de spam provenant d’escroqueries par empoisonnement d’adresse, affirmant que les explorateurs de blocs devraient filtrer complètement les transferts malveillants. L’ancien PDG de Binance a posté sur X que TrustWallet met déjà en œuvre ce filtrage, tandis qu’Etherscan continue d’afficher des transactions d’empoisonnement à valeur nulle qui inondent les portefeuilles des utilisateurs.

Incident d’empoisonnement d’adresse

Cette critique fait suite à un incident où un utilisateur, identifié comme Nima, a reçu 89 e-mails d’empoisonnement d’adresse en moins de 30 minutes après avoir effectué seulement deux transferts de stablecoin sur Ethereum. Etherscan a émis un avertissement concernant cette attaque, qui vise à tromper les utilisateurs en leur faisant copier des adresses similaires à partir de l’historique des transactions lors de l’envoi de fonds.

« Tant de gens vont devenir des victimes de cela, » a averti Nima après que la campagne d’attaque automatisée ait ciblé son portefeuille.

« Les explorateurs de blocs ne devraient pas afficher ces transactions de spam. Cela devrait être simple à filtrer complètement. TrustWallet le fait déjà. Cela pourrait avoir un impact sur les micro-transactions entre agents d’IA à l’avenir. D’ici là, nous pourrons utiliser l’IA pour filtrer également le spam, » a-t-il ajouté.

Différences de filtrage entre plateformes

Il a précisé qu’Etherscan cache par défaut les transferts à valeur nulle, mais que BscScan et Basescan nécessitent que les utilisateurs cliquent explicitement sur un bouton « cacher les tx à 0 montant » pour supprimer les transactions d’attaque par empoisonnement d’adresse. Cette différence dans les paramètres par défaut expose certains utilisateurs à la visualisation de spam, ce qui pourrait les amener à envoyer des fonds à des adresses contrôlées par des attaquants.

Implications pour l’avenir

CZ a noté que le filtrage pourrait affecter les micro-transactions entre agents d’IA à l’avenir, suggérant que l’IA pourrait être utilisée pour distinguer les transferts à valeur nulle légitimes des spams. Dr. Favezy a souligné que les échanges créent des risques supplémentaires au-delà de l’empoisonnement d’adresse. Un échange depuis le portefeuille 0x98, qui a transformé 50 millions de dollars en 36 000 dollars hier, a soulevé des inquiétudes concernant le routage et la sélection de la source de liquidité.

« J’espère vraiment que les agents d’IA seront capables de passer par les bons routeurs et les meilleures sources de liquidité pour éviter des situations comme celle-ci, » a écrit Favezy.

Fonctionnement de l’attaque

L’attaque fonctionne en initiant des transferts de jetons à valeur nulle en utilisant la fonction transferFrom. Les attaquants envoient des jetons à valeur nulle pour créer des événements de transfert qui apparaissent dans les historiques de transactions des victimes. Chaque adresse est par défaut approuvée à 0 valeur, permettant l’émission de l’événement. Les attaquants combinent ensuite cela avec le spoofing d’adresse pour augmenter la probabilité que les victimes copient la mauvaise adresse de transfert. Les adresses falsifiées correspondent aux premiers et derniers caractères des adresses légitimes.

Le cas de Nima montre l’ampleur que ces attaques peuvent atteindre, avec 89 tentatives d’empoisonnement en 30 minutes à partir de seulement deux transferts légitimes. La nature automatisée signifie que les attaquants peuvent cibler des milliers d’adresses simultanément chaque fois qu’ils détectent des mouvements de stablecoin ou de jetons sur la chaîne.