Vulnerabilità nel Kit di Sviluppo Software per Android

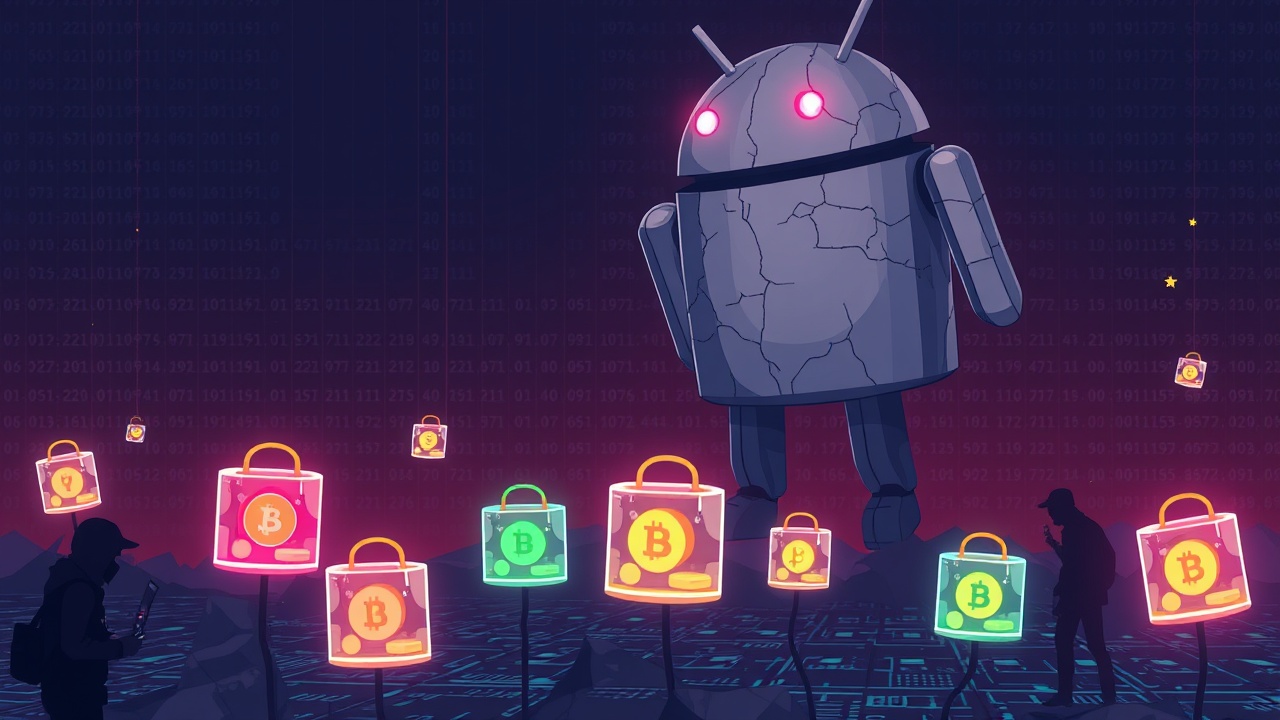

Una grave vulnerabilità in un popolare kit di sviluppo software (SDK) di terze parti per Android ha reso vulnerabili decine di milioni di portafogli di criptovalute al furto di dati, secondo un rapporto recentemente pubblicato dal Microsoft Defender Security Research Team. Questo difetto ha permesso ad applicazioni malevole di eludere il core security sandbox di Android, colpendo una vasta gamma di applicazioni.

Impatto sull’Ecosistema delle Criptovalute

L’ecosistema delle criptovalute e dei portafogli digitali ha subito un grave impatto a causa dell’alto valore dei dati memorizzati. Microsoft ha identificato oltre 30 milioni di installazioni di applicazioni di portafogli crypto di terze parti vulnerabili, con un’esposizione totale che supera le 50 milioni di installazioni. Se sfruttata, la vulnerabilità avrebbe potuto esporre informazioni personali identificabili (PII), credenziali utente private e dati finanziari sensibili memorizzati nelle directory private delle app colpite.

Fortunatamente, Microsoft ha osservato che attualmente non ci sono prove che suggeriscano che questa vulnerabilità sia stata sfruttata attivamente da attori malevoli nel mondo reale.

Dettagli Tecnici della Vulnerabilità

L’EngageLab SDK è uno strumento utilizzato dagli sviluppatori per gestire le notifiche push e la messaggistica in tempo reale all’interno delle app. Il difetto di sicurezza è stato rintracciato a un componente specifico (MTCommonActivity) che è stato automaticamente aggiunto al codice di background di un’app dopo il processo di build. Poiché questo componente è stato ampiamente esportato, è diventato accessibile ad altre applicazioni installate sullo stesso dispositivo Android.

Un’app malevola installata sullo stesso dispositivo potrebbe creare un messaggio manipolato (un “intent“) e inviarlo all’app di portafoglio crypto vulnerabile. L’app di portafoglio avrebbe elaborato questo intent utilizzando la propria identità e i permessi di fiducia, ingannando il portafoglio nel concedere all’app malevola accesso persistente in lettura e scrittura alle sue directory di dati privati.

Azioni di Mitigazione

Sono state intraprese azioni rapide in tutto l’ecosistema Android per mitigare la minaccia.