Compromission du site CoW Swap

Blockaid a signalé que le site principal de CoW Swap, COW.FI, a été compromis dans une attaque suspecte sur le frontend. Les utilisateurs sont incités à révoquer les approbations de jetons et à éviter le dApp en raison d’une vague plus large d’attaques sur les interfaces DeFi.

Dans une alerte partagée sur X, Blockaid a déclaré que son système « a détecté une attaque de frontend ciblant Cowswap » et a confirmé que le domaine cow.fi a été signalé comme malveillant dans les portefeuilles intégrés à Blockaid, conseillant aux utilisateurs « de s’abstenir de signer des transactions et d’éviter les interactions avec le dApp jusqu’à ce que le problème soit résolu. »

Suite à cet avertissement, les canaux communautaires de CoW Swap et des experts en sécurité indépendants ont exhorté les traders ayant connecté des portefeuilles à CoW Swap à révoquer immédiatement toutes les approbations de jetons en cours et à cesser d’interagir avec le frontend de la plateforme jusqu’à nouvel ordre, même si les contrats intelligents sous-jacents n’ont pas été signalés comme compromis.

Alerte communautaire

Le système de Blockaid a identifié une attaque de frontend sur le site cow[.]fi, qui a été signalé comme malveillant. Évitez toute interaction avec le dApp immédiatement.

Augmentation des détournements de frontend

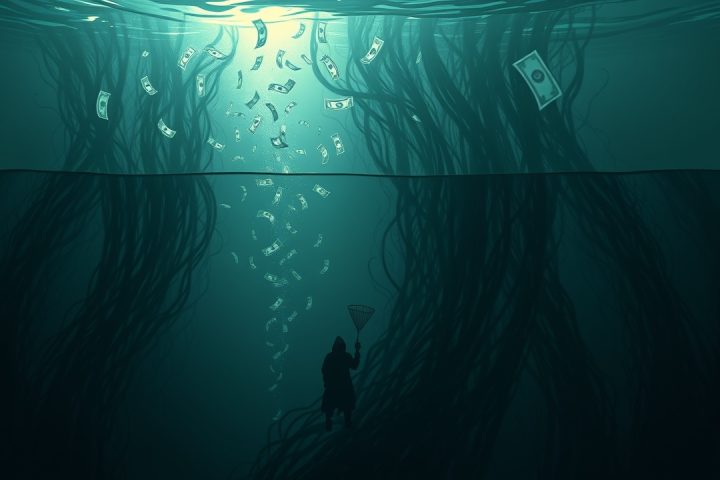

La dernière alerte de Blockaid survient au milieu d’une augmentation des détournements de frontend, où les attaquants compromettent le site Web ou le DNS d’un projet plutôt que ses contrats on-chain. Ils remplacent silencieusement les invites de transaction légitimes par des invites malveillantes qui vident les portefeuilles des utilisateurs.

En février, Blockaid a signalé une attaque de frontend similaire sur la plateforme de tokenisation OpenEden, avertissant les utilisateurs de « s’abstenir de signer des transactions et d’éviter les interactions avec le dApp jusqu’à ce que le problème soit résolu », tandis que des incidents séparés ont récemment touché le protocole de prêt Curvance et le gestionnaire d’actifs Maple Finance.

Pratiques de sécurité recommandées

Comme souligné dans les propres guides de sécurité DeFi de CoW Swap, ces attaques ciblent « les personnes, les appareils et le comportement des transactions au lieu de n’attaquer que le code ». Cela rend des pratiques de base comme la vérification des URL, l’utilisation de favoris de navigateur et la surveillance des approbations de jetons critiques pour les utilisateurs, qu’ils soient particuliers ou professionnels.

Les plateformes de sécurité telles que Kerberus et les outils de type Revoke recommandent aux utilisateurs d’auditer et de révoquer régulièrement les approbations de jetons après tout incident suspect, notant que la révocation « supprime uniquement la permission future pour ce contrat de déplacer vos jetons » et ne peut pas récupérer les fonds déjà drainés.

Pour les traders DeFi, l’incident de CoW Swap souligne une leçon récurrente : même lorsque les contrats intelligents audités restent intacts, un seul frontend compromis peut transformer un échange de routine en une perte totale de portefeuille si les utilisateurs signent à l’aveugle.